Can An iPhone Be Hacked?

Większość ludzi posiada smartfony w tej erze, a iPhone’y konsekwentnie znajdują się na szczycie listy bestsellerów. Jednak niektórzy konsumenci martwią się o bezpieczeństwo, jeśli chodzi o ich urządzenia elektroniczne. To stoi na rozum, że może to być przedmiotem uzasadnionych obaw, ponieważ prawdopodobnie masz wszelkiego rodzaju wrażliwych informacji na iPhone. Mogą to być informacje o kartach kredytowych lub kontach bankowych, osobiste zdjęcia i inne. W tym artykule wyjaśnimy, jak prawdopodobne jest zhakowanie iPhone’a i czy jest to coś, przed czym musisz się zabezpieczyć, jeśli jesteś właścicielem iPhone’a.

Is It Possible to Hack an iPhone?

Odpowiedź brzmi: tak, z pewnością jest możliwe zhakowanie iPhone’a. Zanim jednak wpadniesz w panikę, powinieneś zrozumieć, że wysoko wykwalifikowany haker może włamać się do większości urządzeń elektronicznych, jeśli ma wystarczająco dużo czasu i determinacji. To nie musi koniecznie wynikać, że iPhone jest zagrożony, choć. To dlatego, że ze wszystkich telefonów komórkowych na rynku, iPhone’y i produkty Apple cieszą się reputacją jednych z najbezpieczniejszych.

Należy również wspomnieć, że jeśli podejmiesz odpowiednie środki ostrożności, haker o przeciętnych umiejętnościach prawdopodobnie nie będzie celował w Twojego iPhone’a. Będą one znaleźć to być zbyt trudne zadanie, a oni chcą iść po łatwiejsze ofiary. Jeśli jeden z dziesięciu najlepszych hakerów na świecie był dead-set na włamanie do iPhone’a, możesz mieć powody do zmartwień. Jednak realistycznie rzecz biorąc, to prawdopodobnie nie jest coś, co ma się wydarzyć.

Jak można włamać się do iPhone’a?

Twój iPhone działa na oprogramowaniu, tak jak każde inne urządzenie elektroniczne. Oprogramowanie to przechodzi rygorystyczne testy, więc gdy Apple wypuszcza je na rynek, szanse na wystąpienie luk są niewielkie. Mimo to musisz aktualizować swój telefon do najnowszej wersji iOS – uniwersalnego systemu operacyjnego, który Apple stosuje w swoich urządzeniach. W ten sposób ochronisz urządzenie przed wszelkimi błędami i usterkami, które Apple wykrył po premierze.

Jailbreaking an iPhone Makes it Susceptible to Hacking

Oprócz tego jednym z bardziej powszechnych sposobów, w jaki iPhone’y mogą zostać zhakowane, jest „jailbreak” telefonu. Jailbreaking iPhone’a oznacza, że ktoś zmienił oprogramowanie tak, aby można było uruchamiać na nim aplikacje niezatwierdzone przez Apple. Zmieniając kod urządzenia, daje Ci pewną elastyczność w tym obszarze, ale także otwiera Cię na ataki hakerów. iPhone, który został jailbroken jest znacznie bardziej podatne na hakera z każdym przyzwoitym skill.

Twój iPhone może być zhakowany przez podejrzane e-maile lub wiadomości tekstowe

Jeśli otworzyć wiadomości od ludzi, których nie rozpoznajesz, to jest inny sposób, że haker może uzyskać dostęp do urządzenia. Tak jak nie otworzysz niczego w folderze wiadomości-śmieci, nie otwieraj wiadomości tekstowych w telefonie od numerów, których nie ma na Twojej liście kontaktów.

Publiczne stacje ładowania pozostawiają Twój iPhone otwarty dla hakerów

Nie powinieneś też podłączać iPhone’a do stacji ładowania, którym nie ufasz. Niektóre z nich mogą być obciążone złośliwym oprogramowaniem, które w ten sposób może dostać się na Twój telefon. Za każdym razem, gdy próbujesz naładować telefon w miejscu publicznym, ryzykujesz. Lepiej poczekać, aż dotrzesz do domu lub czyjegoś mieszkania, gdzie masz pełne zaufanie do otoczenia. Podłączaj telefon do nieznanych ładowarek tylko wtedy, gdy czujesz, że nie masz innej alternatywy, a jeśli to robisz, upewnij się, że ekran jest zablokowany. To zapewni Ci dodatkową warstwę bezpieczeństwa.

To samo dotyczy publicznych sieci Wi-Fi. Łącząc się z nimi, igrasz z ogniem, jeśli chodzi o Twoje urządzenie.

Twój iPhone może zostać zhakowany przez niebezpieczne strony internetowe

Twój iPhone może również zostać zhakowany, jeśli będziesz uparcie odwiedzał strony internetowe o złej reputacji. Jeśli odwiedzasz tylko strony internetowe podmiotów, którym ufasz, istnieje znacznie mniejsza szansa, że haker uzyska dostęp do telefonu w ten sposób.

Jeśli nie jesteś pewien co do danej strony internetowej, spójrz na jej układ. Czy UX jest płynny, czy są tam ciągłe wyskakujące okienka i banery reklamowe? Jeśli tak, to jest to strona spamerska i prawdopodobnie najlepiej będzie, jeśli będziesz jej unikać. Ponadto, nigdy nie klikaj na te popupy lub banery reklamowe. Nie masz sposobu, aby dowiedzieć się, czy są one zainfekowane złośliwym oprogramowaniem, które może sparaliżować Twój telefon.

Jedną z rzeczy, które możesz zrobić, to zamknąć Safari na iPhonie, a następnie dwukrotnie dotknąć przycisku Home, zamykając aplikację całkowicie. Następnie otwórz ją ponownie. Po tym, można zamknąć całe okno przeglądarki, gdzie popup jest czai. W ten sposób, w przypadku, gdy jeden z tych popupów jest poleceniem pobrania złośliwego oprogramowania na telefon, nie zostawiasz go otwartego, gdzie może wyrządzić szkody za kulisami.

Jak możesz sprawdzić, czy Twój iPhone został zhakowany?

Podejrzewasz, że Twój iPhone został zhakowany? Jest kilka sposobów, aby to sprawdzić. Czy na Twoim wyświetlaczu pojawiły się nowe aplikacje, których nie pobierałeś? Czy w historii Twojego telefonu pojawiają się wiadomości e-mail, połączenia lub SMS-y, których nie wysyłałeś? Czy na Twoim iPhonie wpisywane są słowa lub czy aplikacje otwierają się, gdy nie dotykasz urządzenia?

Nie, Twój telefon nie jest nawiedzony: zostałeś zhakowany. To dość przerażające, aby zobaczyć, że dzieje się, ale są pewne rzeczy, które można zrobić, które powinny pomóc sytuacji.

Zabierz zhakowany iPhone Offline

Po pierwsze, można wziąć urządzenie w trybie offline. Zrób to, przytrzymując przycisk zasilania, który znajduje się po prawej stronie telefonu. Kiedy na ekranie pojawi się komunikat Slide to Power Off, przesuń go od lewej do prawej, wyłączając urządzenie.

Możesz też przełączyć iPhone’a w tryb samolotowy. Zrób to, przechodząc do ustawień, a następnie przełącznik dla trybu samolotowego w prawo. To spowoduje usunięcie telefonu z sieci, a to powinno odciąć dostęp hakera do niego.

Resetting Ustawienia może przywrócić zhakowanego iPhone’a

Jeśli zostały kopii zapasowej telefonu regularnie, a następnie powinny być w stanie wykonać ten ruch i nie stracić żadnych danych. Wiping iPhone może pozbyć się złośliwego oprogramowania, więc to będzie następna logiczna rzecz do zrobienia.

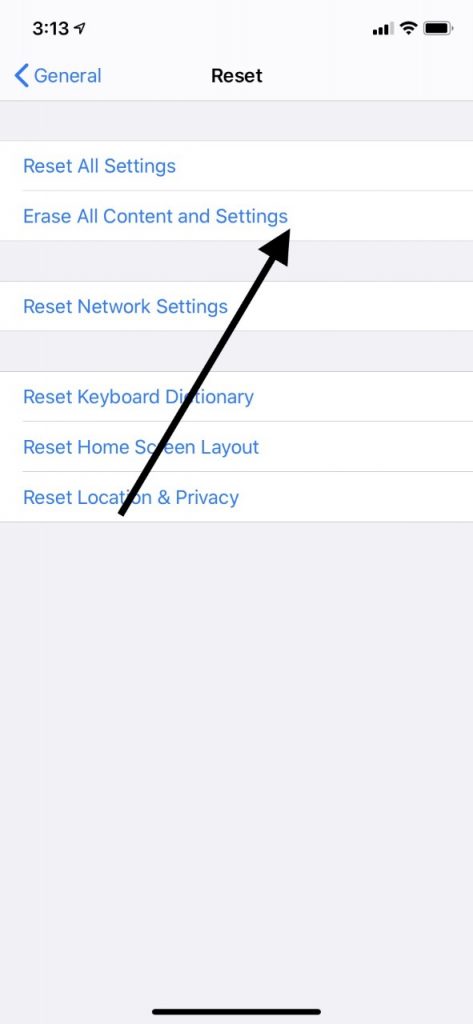

Go to Settings, General, a następnie hit Reset. Możesz teraz sprawdzić swój telefon, aby zobaczyć, czy nie ma żadnych dalszych dowodów aktywności hacker.

Jeśli chcesz zrobić coś trochę bardziej ekstremalnego, można również przejść do Ustawienia, Ogólne, Reset, a następnie hit Erase All Content and Settings. Jeśli to zrobisz, będziesz musiał ponownie zainstalować wszystko, co było na telefonie z kopii zapasowej wersji z iTunes lub iCloud. To nie jest idealne rozwiązanie, ale chcesz się upewnić, że wszelkie ślady złośliwego oprogramowania zniknęły z urządzenia i jest ono całkowicie pod Twoją kontrolą ponownie.

Ultimately, hacking isn’t something that you need to live in constant fear of, but it is something that you should take seriously as an iPhone owner. Uważając na to, jakie strony odwiedzasz, nie klikając na wyskakujące okienka, korzystając tylko z zaufanych sieci i nie używając publicznych stacji ładowania, sprawiasz, że jest o wiele mniej prawdopodobne, że padniesz ofiarą hakera.

Jeśli okaże się, że zostałeś zhakowany i że poufne informacje zostały skradzione z telefonu, jak numery kart kredytowych lub kont bankowych, na przykład, to jest coś, z czym będziesz musiał sobie poradzić. Prawdopodobnie można odzyskać swoje pieniądze w końcu, ale jest to skomplikowany proces, który będzie obejmować pełne dochodzenie. O wiele lepiej jest podjąć środki ostrożności, zanim to nastąpi. Forewarned jest forearmed jeśli chodzi o iPhone i hakerów.